Автомобиль — больше не просто средство передвижения. Современные авто представляют собой подключённые к интернету устройства со сложной архитектурой, сотнями электронных блоков и постоянным обменом данными. По мере развития автономного вождения, телематики, V2X‑сетей и удалённых обновлений ПО (OTA), вопрос кибербезопасности выходит на первый план.

В этой статье мы разберём, как именно защищаются ключевые компоненты цифрового автомобиля — от ECU и CAN‑шины до облачных каналов OTA и V2X-связи, какие технологии применяются, и какие риски всё ещё существуют.

Почему кибербезопасность стала критически важной

- Современный автомобиль содержит до 150 ECU (электронных блоков управления).

- Существует более 100 миллионов строк кода в авто Премиум-класса.

- Подключение к интернету (Wi-Fi, LTE, 5G), спутниковой навигации и облачным сервисам открыло новый вектор атак.

- Хакеры могут получить доступ к тормозной системе, рулевому управлению или двигателю через уязвимости.

Поэтому производители внедряют многоуровневые системы защиты — от аппаратного шифрования до нейросетевого анализа трафика.

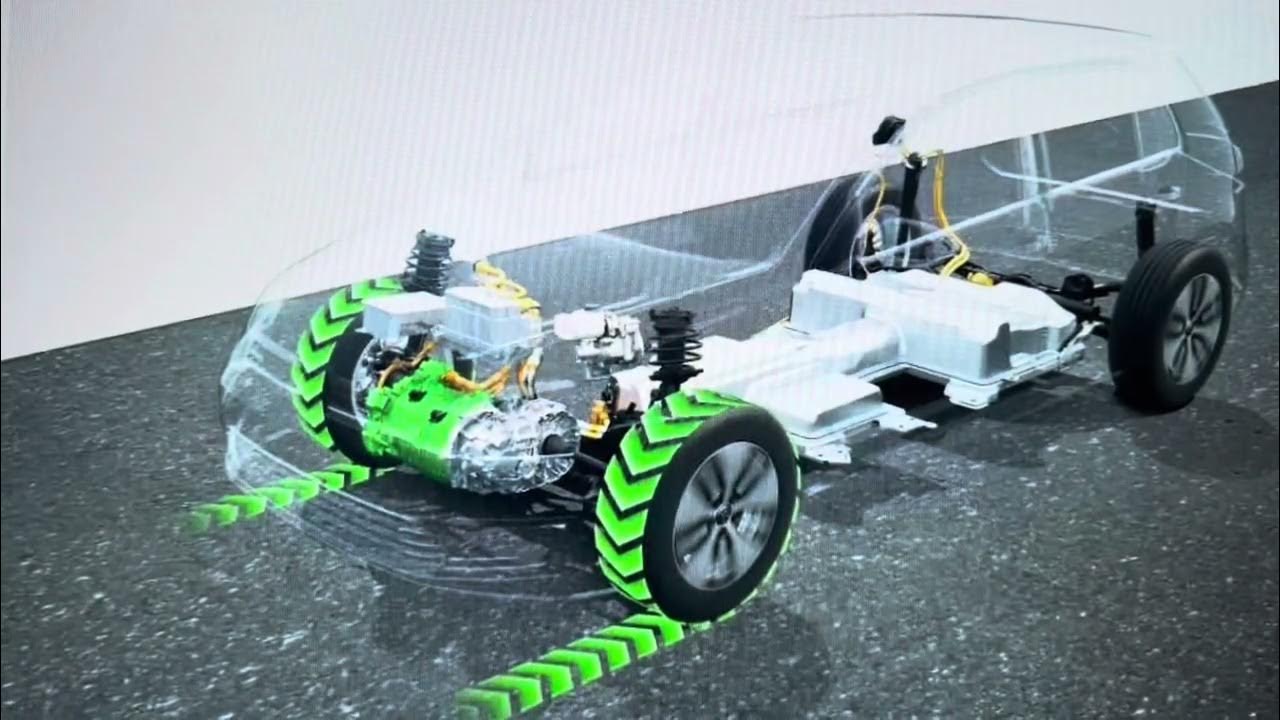

1. Защита ECU (электронных блоков управления)

ECU (Electronic Control Unit) — мозг каждой автомобильной системы: от ABS до управления двигателем. Основные методы защиты:

- Изоляция критических ECU от развлекательной и телематической среды.

- Secure Boot — запуск только подписанного кода.

- Аппаратное шифрование микроконтроллеров (HSM — Hardware Security Module).

- Многофакторная аутентификация при обновлении ПО.

- Мониторинг аномалий (IDS/IPS) на CAN-шине.

Пример: в автомобилях BMW и Audi внедряются брандмауэры внутри ECU, блокирующие несанкционированные команды.

2. OTA‑обновления: как защищают удалённую прошивку

Over-the-Air (OTA) — технология, позволяющая обновлять программное обеспечение автомобиля без визита в сервис. Это удобно, но и опасно — без защиты злоумышленник может подменить или внедрить вредоносное ПО.

Методы защиты OTA:

- Энд‑ту‑энд шифрование между сервером и автомобилем.

- Цифровая подпись пакета обновления.

- Аутентификация сервера обновлений.

- Механизмы отката при ошибочном или вредоносном обновлении.

- Разделение обновлений по зонам риска (например, обновление мультимедиа ≠ обновление тормозной системы).

Tesla, например, использует PKI‑инфраструктуру (инфраструктура открытых ключей) и проверку подписи для всех OTA-пакетов.

3. Защита V2X-сетей

V2X (Vehicle-to-Everything) — это обмен данными между автомобилем и инфраструктурой, другими авто, пешеходами и облаком. Без защиты V2X можно легко подделать сигнал, например, о приближении экстренной службы.

Механизмы кибербезопасности:

- PKI (Public Key Infrastructure) — каждый участник сети имеет свой ключ.

- Цифровая подпись сообщений.

- Контроль временных меток — защита от «повторной атаки».

- Блокировка поддельных узлов через централизованные списки отзыва (CRL).

- Анализ поведения узлов — ИИ‑алгоритмы обнаруживают подозрительную активность.

Стандарты вроде IEEE 1609.2 и ETSI ITS-Security регламентируют защиту обмена в V2X.

Сравнительная таблица методов киберзащиты в автомобилях

| Компонент | Основные угрозы | Методы защиты |

|---|---|---|

| ECU | Внедрение вредоносного ПО, перехват CAN | Secure Boot, HSM, IDS, шифрование, сегментация |

| OTA‑обновления | Подмена пакета, поддельный сервер | PKI, цифровые подписи, откат, проверка доверия |

| V2X-сети | Подделка сигнала, атаки «человек-посередине» | Цифровая подпись, PKI, CRL, временные метки, IDS |

Какие компании и стандарты лидируют в защите

- Tesla — один из пионеров безопасных OTA;

- Bosch и Continental — разрабатывают защищённые ECU с HSM;

- AUTOSAR — международный стандарт для безопасной архитектуры;

- IEEE и ETSI — формируют протоколы V2X‑безопасности;

- BlackBerry QNX и Green Hills — поставщики защищённых ОС для ECU.

Часто задаваемые вопросы (FAQ)

Зачем нужна защита ECU, если авто не подключено к интернету?

Даже без интернета автомобиль может быть уязвим через диагностический порт (OBD-II) или мультимедиа-интерфейсы. ECU — основа безопасности.

Насколько безопасны OTA-обновления?

При правильной реализации (подпись, шифрование, проверка) OTA‑обновления безопасны и даже повышают уровень защиты, устраняя уязвимости.

Можно ли взломать автомобиль через V2X?

В теории — да, если отсутствует криптографическая защита. Поэтому каждый элемент V2X проходит аутентификацию и шифруется.

Что делать при сбое OTA‑обновления?

Современные авто поддерживают откат к предыдущей версии ПО. Однако прерывать обновление вручную крайне не рекомендуется.

Какие автомобили считаются самыми защищёнными?

Tesla, Mercedes-Benz EQS, Audi e-tron и BMW i7 демонстрируют высокие стандарты в сфере кибербезопасности.

С каждым годом автомобиль всё больше напоминает компьютер на колёсах. И как любой цифровой гаджет, он требует многоуровневой защиты. Кибербезопасность автомобилей — это не опция, а жизненно важная необходимость. Защита ECU, безопасные OTA‑обновления и защищённая V2X-связь формируют основу доверия к автопилотам и «умному» транспорту. Только благодаря комплексной архитектуре защиты мы можем быть уверены в безопасности движения в эпоху цифровой мобильности.