Автомобильная отрасль стремительно цифровизируется: от онлайн-записи на СТО до телематики, удалённой диагностики и OTA-обновлений программного обеспечения.

Автомобильные сервисы — дилерские центры, станции техобслуживания, сети шиномонтажа и сервисы каршеринга — всё чаще работают с персональными данными клиентов, конфиденциальной информацией о транспортных средствах и удалённым доступом к бортовым системам. Это делает их привлекательной целью для киберпреступников.

В этой статье мы рассмотрим:

- Какие угрозы кибербезопасности актуальны для автомобильных сервисов.

- Как происходит взлом и кража данных.

- Какие меры защиты необходимо применять.

- Какие требования регуляторов уже действуют и будут усилены.

- 1. Почему автомобильные сервисы стали мишенью для хакеров

- 2. Основные киберугрозы для автомобильных сервисов

- 3. Как взламывают автомобильные сервисы

- 4. Меры защиты для автосервисов

- 4.1. Технические

- 4.2. Организационные

- 4.3. Правовые

- 5. Международный опыт

- 6. Будущее кибербезопасности в автоиндустрии

- Сравнительная таблица угроз и мер защиты

- Советы для клиентов автосервисов

- FAQ

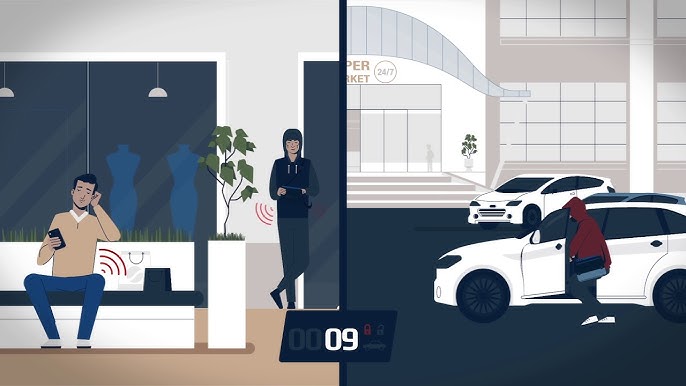

1. Почему автомобильные сервисы стали мишенью для хакеров

Современный автосервис — это не просто мастерская с подъёмниками, а информационно-технический узел, через который проходят:

- Персональные данные клиентов (ФИО, телефоны, адреса).

- Финансовая информация (чеки, счета, реквизиты).

- Данные об автомобилях (VIN, регистрационные номера, история обслуживания).

- Доступ к онлайн-системам управления автомобилем (в случае дилерских центров).

Хакеры атакуют такие компании по трём причинам:

- Кража данных для продажи в даркнете.

- Шантаж и вымогательство (Ransomware).

- Использование уязвимостей для доступа к самим автомобилям.

2. Основные киберугрозы для автомобильных сервисов

- Фишинг и социальная инженерия

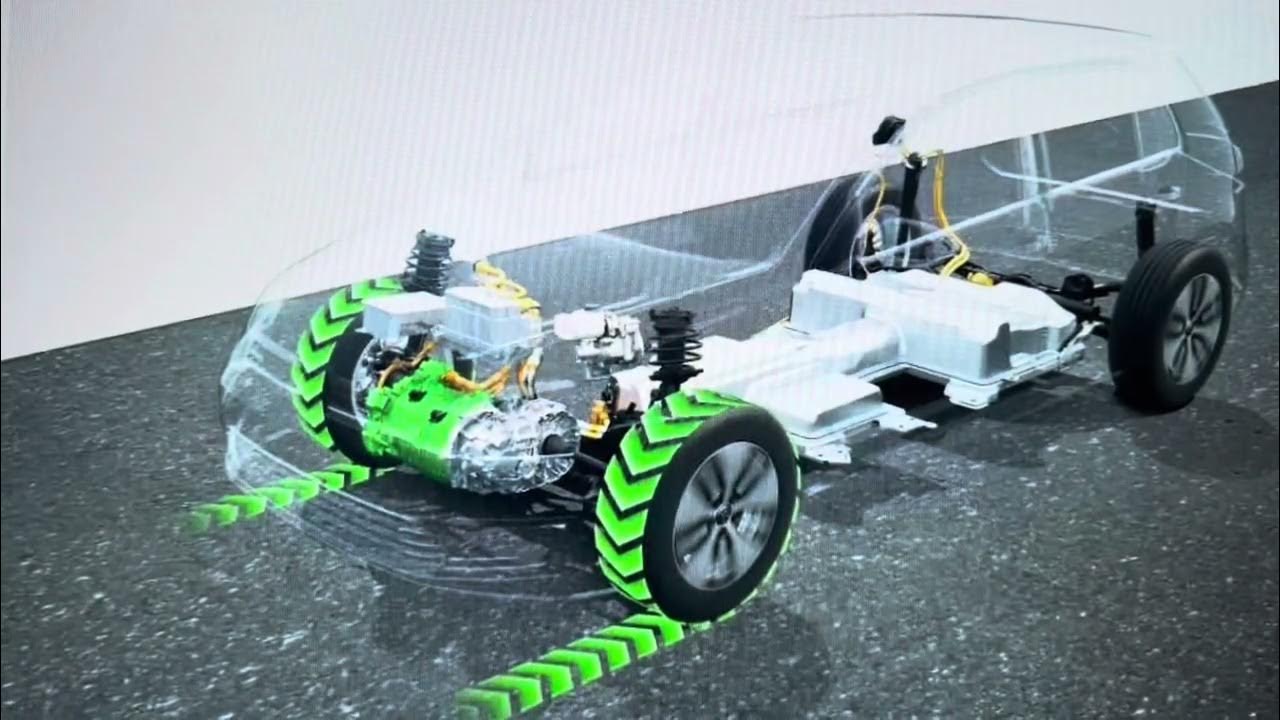

Сотрудникам отправляют письма с вредоносными вложениями или ссылками, выдавая себя за партнёров. - Вредоносное ПО в диагностическом оборудовании

Проникновение в компьютер через уязвимые сканеры OBD-II или обновления. - Взлом облачных CRM и ERP-систем

Доступ к базе клиентов и истории заказов. - Атаки на платёжные системы

Перехват данных карт при онлайн-оплате ремонта. - Подмена данных телематики

Изменение пробега, параметров работы двигателя или геопозиции. - DDoS-атаки

Вывод из строя онлайн-записи и телефонных сервисов.

3. Как взламывают автомобильные сервисы

- Через слабые пароли и отсутствие двухфакторной аутентификации.

- Через устаревшее ПО диагностического оборудования.

- Через Wi-Fi-сети сервиса с низким уровнем защиты.

- Через подрядчиков — поставщиков ИТ-услуг или платежных решений.

- Через поддельные обновления ПО (supply chain attack).

4. Меры защиты для автосервисов

4.1. Технические

- Использование межсетевых экранов и антивирусных решений.

- Обновление ПО диагностических приборов и CRM.

- Разделение сетей Wi-Fi для клиентов и сотрудников.

- Резервное копирование данных.

4.2. Организационные

- Обучение сотрудников основам кибербезопасности.

- Регламенты обработки персональных данных.

- Контроль доступа к базам клиентов и автомобилям.

4.3. Правовые

- Соответствие требованиям ФЗ-152 «О персональных данных».

- Заключение NDA с сотрудниками и подрядчиками.

- Документированная политика информационной безопасности.

5. Международный опыт

В Европе и США уже внедряются стандарты кибербезопасности для автомобильного сектора, включая:

- ISO/SAE 21434 — стандартизация процессов по защите данных в автоиндустрии.

- UNECE WP.29 — требования к защите транспортных средств от кибератак.

- Обязательная сертификация сервисов, работающих с удалённым доступом к автомобилю.

6. Будущее кибербезопасности в автоиндустрии

Тенденции:

- Рост числа удалённых обновлений (OTA) → больше точек входа для атак.

- Переход на цифровые ключи и мобильные приложения для доступа к автомобилю.

- Расширение сервисов на основе V2X-коммуникаций (Vehicle-to-Everything).

- Ужесточение требований регуляторов к защите клиентских данных.

Сравнительная таблица угроз и мер защиты

| Угроза | Потенциальный ущерб | Меры защиты |

|---|---|---|

| Фишинг | Кража паролей, доступ к CRM | Обучение персонала, фильтрация писем |

| Вредоносное ПО в оборудовании | Потеря данных, взлом авто | Обновление ПО, проверка поставщиков |

| Взлом облачных систем | Утечка базы клиентов | Двухфакторная аутентификация, шифрование |

| Атаки на платёжные системы | Кража денег и данных карт | PCI DSS-сертификация, защищённые шлюзы |

| Подмена данных телематики | Мошенничество с пробегом | Контроль доступа, журналирование операций |

| DDoS | Парализация работы сайта | Анти-DDoS сервисы, резервные каналы |

Советы для клиентов автосервисов

- Не отправляйте VIN и копии документов в мессенджерах без защиты.

- Уточняйте, как сервис хранит и обрабатывает ваши данные.

- Не подключайте свой автомобиль к неизвестным диагностическим системам.

- Используйте официальные приложения производителя.

FAQ

1. Может ли хакер получить доступ к моему авто через сервис?

Теоретически — да, если сервис использует удалённый доступ и его системы взломаны.

2. Нужно ли СТО защищать данные клиентов по закону?

Да, в России действует ФЗ-152, который обязывает защищать персональные данные.

3. Реальны ли кибератаки на автосервисы в России?

Да, были зафиксированы утечки данных клиентов крупных сетей.

4. Может ли клиент проверить, насколько сервис защищён?

Да, можно уточнить наличие сертификатов информационной безопасности и политики конфиденциальности.

5. Что делать, если ваши данные утекли из сервиса?

Сообщить в Роскомнадзор, изменить пароли, при необходимости заблокировать карты.